Con el crecimiento de la tecnología y con un reto cada vez más grande de tener identidades en diversos sitios a la vez, surgen nuevos retos para la protección de datos y cuidado de nuestros datos personales a través de tantas cuentas, formularios y sitios en los que nos registramos.

Nuestra identidad se compone de nuestros hábitos de navegación , verificación de nuestros hábitos de consumo y algoritmos que están expuestos cada vez más al público y pueden representar un riesgo si se comparte demasiados datos.

Un ejemplo de ello son las redes sociales en las que se comparte fecha de nacimiento, lugar de estudios, nombre de algunos miembros familiares y mascotas, hábitos de consumo y lugares que se visitan frecuentemente.Compartir demasiado en redes sociales puede exponer tu seguridad a ciberdelincuentes que están esperando reunir información personal y registros financieros para vulnerar tus cuentas y con ello cometer un fraude de identidad.

El fraude de identidad afecta cada vez a más personas y anualmente se estima que millones de usuarios son suplantados realizando transacciones por millones de dólares en diversos países.

Ante esta preocupación te contamos cuales son las situaciones mas comunes o las prácticas en las que pueden exponer tus datos para que tomes las precauciones necesarias y protejas tu información

Formas de fraude comúnmente usadas

Robo de correo

Una de las principales formas de obtener información por parte de quienes practican estos fraudes es robar el correo, los ciberdelincuentes pueden encontrar información en la basura, al desechar cartas y correo impreso con datos personales.

Al interceptar extractos de tarjetas de crédito, correos bancarios, ofertas de tarjetas pre – aprobadas, estados de cuenta pueden acceder a tus datos, la práctica recomendada es conservar estos documentos y en caso de desecharlos, triturarlos para hacer que la información sea inaccesible.

Pirateo de email

Cuando mantienes la misma contraseña por mucho tiempo o usas passwords muy fáciles de predecir abres la puerta a que tus datos y comunicaciones importantes sean vulneradas.

Usualmente el correo electrónico se usa para entablar conversaciones con instituciones bancarias, cuentas en sitios web, pagos referenciados, inclusive en pagos de impuestos por ello la importancia de maximizar la protección para asegurar tu cuenta.

Una de las prácticas más recomendadas es cambiar su password o contraseña con regularidad para evitar el robo de email, el email se ha convertido en una herramienta esencial de tu identidad en internet.

Se recomienda usar la doble autenticación en correos electrónicos para validar en otro dispositivo de tu propiedad que eres tu quien quiere accesar a tu cuenta.

Navegación insegura

Al usar sitios conocidos que cuentan con certificados de seguridad ssl sabemos que contamos con un certificado actualizado para navegar el sitio de forma segura, se debe cuidar al acceder a un sitio web que cuente con los certificados pertinentes, vigentes y evitar proporcionar datos sensibles si no se cuenta con uno.

Evita realizar transacciones con tarjetas en sitios que usen solo http: deben contar con encriptación https: y certificado de seguridad secure sockets layer.

Secure Sockets Layer (SSL) es una tecnología de seguridad estándar para establecer un enlace cifrado entre un servidor y un cliente, generalmente un servidor web (sitio web) y un navegador, o un servidor de correo y un cliente de correo.

Wifi pública

En aeropuertos, cafeterías e inclusive en espacios de coworking en las redes abiertas estamos expuestos, al realizar transacciones con banca digital, tarjetas de crédito, ingresar datos de número de seguro social o algún dato personal sensible en una red abierta expone nuestra información, podría ser interceptada y usada para otros fines.

Robo de teléfono móvil

Hoy en día el teléfono móvil y el uso de smartphones se ha popularizado tanto que ingresamos a través de apps de autenticación en el móvil a casi todas las aplicaciones, es especialmente peligroso si alguien logra vulnerar la seguridad y entrar a tu dispositivo porque podía acceder a aplicaciones, notas, correos electrónicos, mensajes de voz.

Es importante que las contraseñas biométricas estén activadas para que solo el titular pueda acceder al dispositivo y después de algunos intentos se bloquee por seguridad.

Smishing

El smishing es una de las prácticas por SMS que afecta con suplantación de identidad por medio de presión a tomar una acción urgente para instalar usualmente malware en el dispositivo, el smishing instala aplicaciones como keyloggers que posteriormente robara identidades y contraseñas del usuario.

Vishing

Usualmente usada por voz ip, el vishing es una técnica de fraude por medio de llamadas que pretende obtener datos del usuario, a través de presión por voz los usuarios se ven empujados a revelar datos de sus cuentas o datos personales para posteriormente suplantar la identidad.

Phishing

El phishing es una de las prácticas más comunes en suplantación de sitios por medio de url de dominios que suplantan los sitios bancarios, el común denominador es hacerse pasar usualmente por una institución bancaria solicitando que se cambien los datos de acceso a su plataforma.Al parecer una comunicación legitima los usuarios a través de sitios sin verificación proporcionan sus datos, revelan sus contraseñas y posteriormente sus cuentas se ven afectadas.

Spoofing

Suplantación de páginas web, direcciones I.P e incluso emails se ven usados en esta técnica compleja en la que los ciberdelincuentes utilizan comunicaciones «legítimas» de vulnerabilidad de datos y contraseñas para suplantar la identidad de un usuario.

La página web falsa pretende usar un dominio y diseño de página web muy similar a la entidad original para capturar datos y suplantar la identidad.

Formas de proteger a los usuarios

Con los fraudes y las estafas cada vez más constantes y los usuarios siendo cada vez más conscientes de su privacidad y el procesamiento de sus datos, las personas están cada vez más interesadas en informarse y hacerse responsables de su identidad digital.

Las reglas, regulaciones y los gobiernos han hecho cambios y modificaciones como GDPR en Europa y existen multas por incumplimiento a las violaciones o fallas en el PII Protección de la información de identificación personal.

Prácticas comunes para protegerte

Las recomendaciones generales para evitar suplantación o fraude con tus contraseñas:

- No proporcionar datos personales por medios electrónicos, llamadas tus contraseñas

- Cambiar constantemente tus contraseñas, hacerlas seguras y usar doble autenticación

- Nunca acceder en wifi publica tus datos de acceso a banca móvil o datos sensibles

- Estar muy atento a sitios sin https o con advertencias de no seguros

El robo de identidad no solo se limita a cometer fraude en materia económica, tiene una connotación y alcances más amplios toda vez que los datos personales pueden ser aprovechados por los delincuentes para suplantar la identidad de la persona y cometer actos ilícitos de mayor o menor impacto.

Estadísticas de robo de identidad

- El fraude de identidad costó cerca de 56.000 millones de dólares en 2020 a los Estadounidenses y 49 millones se reportaron como víctimas

- Cerca de 13.000 millones se reportan en pérdidas de acuerdo a Javelin denomina fraude tradicional en donde los ciberdelincuentes toman la información de una filtración de datos

- 43.000 millones provienen de transacciones en donde los defraudadores interactuando directamente con los usuarios por diversos métodos como llamadas automatizadas , phishing y correos electrónicos, las víctimas promedian una pérdida promedio de 1100 usd

- A raíz de la pandemia por el cambio de hábitos y formas de pago, los delincuentes se especializan más en wallets o carteras de pago como Apple Pay y Zelle, cerca de 18 millones de usuarios reportan haber sido víctimas de este método de estafa

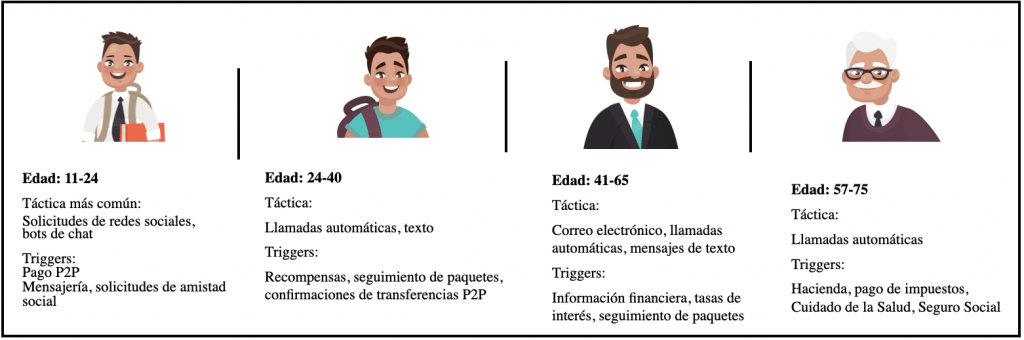

Tácticas y factores desencadenantes de estafas criminales por generaciones

Edad: 11-24

Táctica más común:

Solicitudes de redes sociales, bots de chat

Triggers:

Pago P2P

Mensajería, solicitudes de amistad social

Edad: 24-40

Táctica:

Llamadas automáticas, texto

Triggers:

Recompensas, seguimiento de paquetes, confirmaciones de transferencias P2P

Fuente: Javelinstrategy

Edad: 41-65

Táctica:

Correo electrónico, llamadas automáticas, mensajes de texto

Triggers:

Información financiera, tasas de interés, seguimiento de paquetes

Edad: 57-75

Táctica:

Llamadas automáticas

Triggers:

Hacienda, pago de impuestos, Cuidado de la Salud, Seguro Social

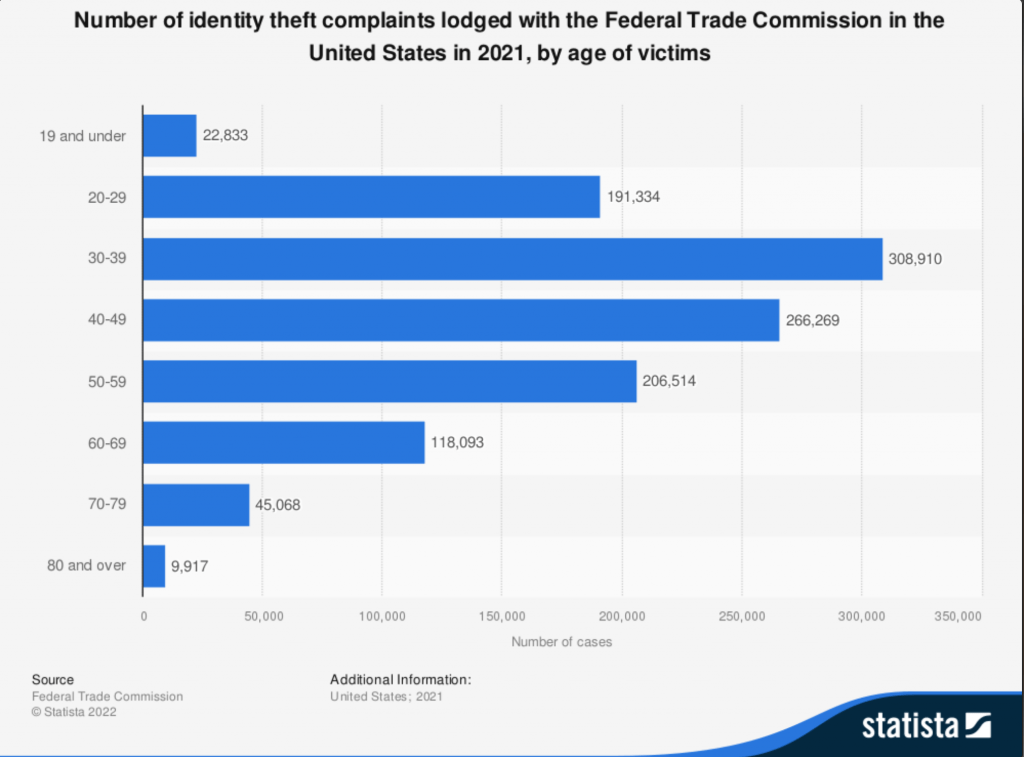

Número de denuncias de robo de identidad presentadas ante la Comisión Federal de Comercio de los Estados Unidos en 2021, por edad de las víctimas

¿Cómo puedes protegerte del robo de tu identidad?

Únicamente proporciona los datos necesarios

Al proporcionar datos sensibles si alguien requiere datos personales pregúntate

- ¿Para que los requiere?

- ¿Cómo almacenaran esos datos?

- ¿Qué medidas de seguridad implementara esa persona para resguardar la información?

Una vez que esos puntos sean cubiertos cerciórate que es una persona autorizada por la institución y que los tramites que intentas realizar requieran esos documentos específicos.

Usar las redes sociales con moderación

Estar al día con la configuración básica de las redes sociales y saber cual y qué información se comparte es importante para la protección de la privacidad.Revisa constantemente los términos y condiciones para conocer como, que información y con quien se comparte al ser publicada.

Mantener actualizado tu equipo de computo

Estar al día con las actualizaciones de seguridad de antivirus, vpn o red privada virtual es una práctica que permite instalar parches de seguridad y software antivirus que te protege de troyanos y malware que podría instalar rastreadores y keyloggers que envían todo lo que escribes en procesadores de texto y en general en tu computadora.

Destruir extractos bancarios

Asegurarse de destruir documentos que contengan información financiera privada u otra información confidencial antes de desecharlos.

No perder de vista la tarjeta de crédito

Vigilar la tarjeta al realizar el pago es una práctica que te permite siempre estar al tanto de que tus datos y plástico están protegidos, es muy fácil memorizar y clonar los datos de una tarjeta así como sus fechas de vencimiento y códigos de seguridad.

Revisa los estados de cuenta con atención

Asegurate que reconoces las transacciones, domiciliaciones y cargos, diversos fraudes aprovechan haciendo pequeños cargos recurrentes que pasan desapercibidos.

¿Qué hacer si roban tu identidad?

Detectar la probable fuente de el ataque, usualmente la suplantación de identidad o robo de identidad proviene de sitios web, comercio electrónico o redes sociales.

Si has detectado que se han abierto nuevas cuentas de crédito a tu nombre, se realizaron compras sin tu conocimiento, los primeros pasos son seguir tu actividad reciente en internet para descubrir en qué punto pudo haber una vulnerabilidad.

El siguiente paso es notificar a la instancia adecuada que fuiste víctima de suplantación de identidad y que seguirás las medidas pertinentes para hacer la denuncia.

El robo o suplantación de identidad en el trabajo

Así como existe robo de identidad o suplantación de identidad para cometer diversos tipos de fraude, también existe la suplantación de identidad y credenciales para obtener un trabajo.Los departamentos de recursos humanos reportan candidatos que mienten en sus aplicaciones al buscar colocarse en un puesto de trabajo.

Diversos riesgos se presentan al exponer a clientes y/o proveedores a tener contacto con una persona dentro de tu empresa que ha cometido este tipo de prácticas posiblemente para beneficiarse personalmente de la situación en el menor de los casos esta obtener el trabajo pero en casos mas graves esta el cometer fraude a los clientes de esa empresa.

Debido a esto se deben tomar en cuenta el realizar las debidas investigaciones antes de contratar a un potencial colaborador o empleado, para ello existen los background checks y la validación de identidad que te permiten tener la plena certeza y verificación en mas de 500 fuentes confiables, estatales y federales en diversos países latinoamericanos para contar con la certeza de que quien está contratando es quien dice ser y presenta las identificaciones y credenciales necesarias.

En Emptor validamos por medio de un proceso automatizado por medio de una API y un dashboard ejecutivo que te permite realizar las validaciones en minutos, por medio de inteligencia artificial se procesan los resultados para después pasar por un filtro humano con expertos en el área legal que revisan a detalle con revisiones manuales para descartar homonimias.

De esta manera el proceso es equitativo y se revisa a detalle para seleccionar potenciales colaboradores en los que puedas confiar, teniendo la seguridad de que contratas a las personas correctas para el puesto.

Te invitamos a agendar un demo gratis dando click en la imagen para descubrir cómo funciona Emptor.